Содержание

В эпоху цифрового здравоохранения лабораторные информационные системы (ЛИС) играют решающую роль в обработке и управлении данными пациентов. Поскольку эти системы все больше интегрируются в инфраструктуру здравоохранения, важность безопасности и конфиденциальности данных пациентов в программном обеспечении ЛИС невозможно переоценить.

Обеспечение конфиденциальности, целостности и доступности информации о пациентах — это не только юридическое, но и моральное обязательство, учитывая чувствительность данных, связанных со здоровьем. В этой статье мы рассмотрим, как программное обеспечение LIS обеспечивает безопасность и конфиденциальность данных пациентов, а также рассмотрим механизмы и стандарты, которые регулируют эти критически важные аспекты.

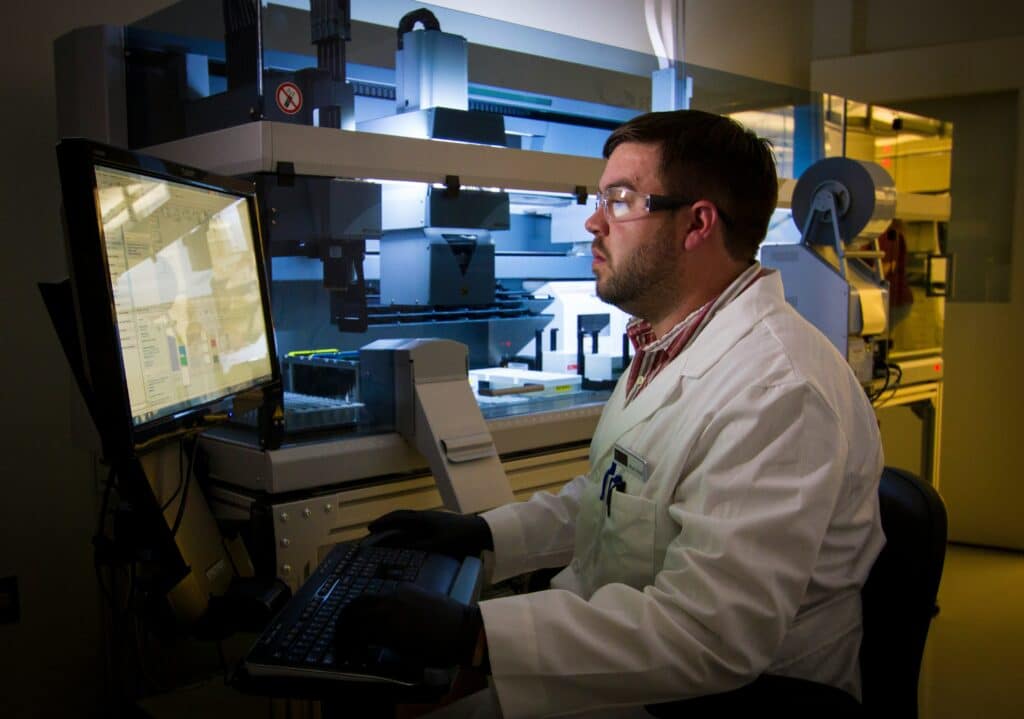

ИЗОБРАЖЕНИЕ: UNSPLASH

Необходимость безопасности и конфиденциальности

Утечки данных в здравоохранении могут иметь серьезные последствия: от кражи личных данных до нецелевого использования конфиденциальной медицинской информации. Поэтому поставщики LIS должны внедрять надежные меры безопасности для защиты от несанкционированного доступа, потери данных и кибератак.

Кроме того, в соответствии с такими нормативными актами, как Закон о переносимости и подотчетности медицинского страхования (HIPAA) в США и Общий регламент по защите данных (GDPR) в Европейском союзе, соблюдение правовых стандартов по защите данных является обязательным.

Шифрование: первая линия защиты

Шифрование является фундаментальной мерой безопасности, используемой программным обеспечением LIS для защиты данных в состоянии покоя и при передаче. Кодируя информацию, шифрование гарантирует, что доступ к данным пациента могут получить только лица, имеющие правильный ключ дешифрования.

Это имеет решающее значение не только для данных, хранящихся в базе данных ЛИС, но и при передаче данных по сетям в другие системы здравоохранения, такие как электронные медицинские карты (ЭМК) или информационные системы больниц.

Контроль доступа и аутентификация

Механизмы контроля доступа жизненно важны для обеспечения того, чтобы только авторизованный персонал мог получить доступ к ЛИС и взаимодействовать с данными пациентов. Это подразумевает внедрение надежных протоколов аутентификации, таких как двухфакторная аутентификация (2FA), для проверки личности пользователей.

Управление доступом на основе ролей (RBAC) еще больше совершенствует этот процесс, назначая пользователям определенные разрешения в зависимости от их роли в организации, гарантируя, что отдельные лица смогут получить доступ только к тем данным и функциям, которые необходимы для их работы.

Аудиторские следы

Аудиторские следы являются неотъемлемой функцией программного обеспечения ЛИС, предоставляя подробный журнал всех взаимодействий системы с данными пациентов. Это включает информацию о том, кто получил доступ к данным, когда он был получен и какие действия были выполнены.

Контрольные журналы не только помогают отслеживать и обнаруживать попытки несанкционированного доступа, но и играют важную роль в обеспечении соответствия, гарантируя, что лаборатории могут продемонстрировать соблюдение правил конфиденциальности.

Меры обеспечения целостности данных

Обеспечение точности и согласованности данных пациента на протяжении всего жизненного цикла имеет первостепенное значение. Программное обеспечение LIS использует различные меры целостности данных, такие как контрольные суммы и цифровые подписи, для обнаружения и предотвращения несанкционированных изменений данных.

Эти меры помогают поддерживать достоверность результатов лабораторных исследований, что имеет решающее значение для оказания помощи пациентам и принятия клинических решений.

Безопасное хранение данных и резервное копирование

Безопасные решения для хранения данных в сочетании с регулярным и зашифрованным резервным копированием гарантируют, что данные пациентов защищены от потери из-за сбоев системы, катастроф или кибератак. Поставщики LIS должны внедрять комплексные планы восстановления данных для восстановления данных с минимальным временем простоя, обеспечивая постоянную доступность услуг LIS.

Соблюдение правил

Соблюдение нормативных стандартов — это многогранный процесс, включающий внедрение технических мер безопасности, проведение регулярных оценок безопасности и обеспечение наличия политик и процедур для защиты данных.

Программное обеспечение LIS разработано для обеспечения соответствия требованиям HIPAA, GDPR и другим соответствующим нормам путем включения функций, которые поддерживают безопасную обработку данных пациентов, управление согласием и права лиц в отношении их информации.

Непрерывный мониторинг и управление уязвимостями

Ландшафт киберугроз постоянно меняется, требуя от поставщиков LIS постоянного мониторинга своих систем на предмет подозрительной активности и потенциальных уязвимостей. Регулярные обновления и исправления программного обеспечения имеют решающее значение для снижения риска нарушений безопасности.

Кроме того, проводятся оценки уязвимостей и тестирование на проникновение для выявления и устранения слабых мест до того, как ими смогут воспользоваться злоумышленники.

Конфиденциальность данных пациентов за пределами технических аспектов

Помимо внедрения технических мер безопасности, необходимо продвигать культуру конфиденциальности и безопасности в организации. Программы обучения и повышения осведомленности гарантируют, что весь персонал понимает свои обязанности по защите данных пациентов и знаком с лучшими практиками обеспечения конфиденциальности данных.

Информационные системы – Заключение

Обеспечение безопасности и конфиденциальности данных пациентов в программном обеспечении ЛИС представляет собой сложный непрерывный процесс, охватывающий целый ряд технических, административных и физических мер безопасности.

Поскольку здравоохранение продолжает внедрять цифровые технологии, роль библиотечно-информационных систем в обеспечении безопасной и конфиденциальной обработки информации о пациентах становится все более важной.

Благодаря надежным мерам безопасности, соблюдению правовых норм и приверженности конфиденциальности данных поставщики ЛИС играют ключевую роль в защите конфиденциальной медицинской информации, тем самым поддерживая доверие пациентов и поставщиков медицинских услуг.

ИЗОБРАЖЕНИЕ: UNSPLASH

Если вас интересует еще больше статей и информации на тему технологий от Bit Rebels, то у нас есть из чего выбирать.

Больше историй

ТОП цікавих причин придбати собі електросамокат

Голосовые помощники на смартфонах: как они изменили способы взаимодействия с устройствами

Сферы применения тепловизионных технологий