Содержание

Поскольку все переместилось из физического мира в онлайн, в мире произошло много изменений. С развитием технологий произошла и эволюция киберпреступности. Теперь появились новые и усовершенствованные способы взлома ваших данных. Чтобы справиться с этим самостоятельно, нужно приложить немало усилий.

Чтобы сохранить вашу сеть в безопасности, AI Tools здесь, чтобы спасти вас. Человек может не распознать каждую атаку, но ИИ, безусловно, может это сделать. В статье обсуждается, насколько важен искусственный интеллект для безопасности данных. Но перед этим давайте поговорим о типах утечек данных, с которыми вы можете столкнуться.

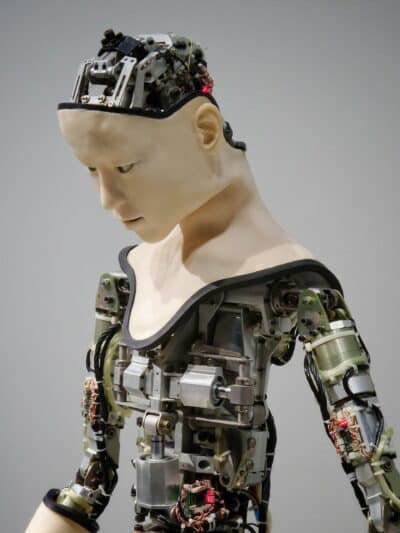

ИЗОБРАЖЕНИЕ: UNSPLASH

Типы нарушений безопасности данных

Чтобы бороться с нарушениями безопасности, сначала необходимо их распознать или узнать о них.

Атаки социальной инженерии

Одним из наиболее распространенных способов доступа к данным является социальная инженерия. Фишинг, атака социальной инженерии, является наиболее широко признанным среди злоумышленников способом, который используется для взлома данных. В этой атаке злоумышленник запрашивает или связывается с людьми по электронной почте, которая заставляет их думать, что она от известной компании или учреждения.

Пострадавший человек обычно оказывается обманутым, веря сообщению, и предоставляет свою личную информацию собственными руками хищнику. Затем злоумышленник использует эту информацию, чтобы взломать данные и испортить важные документы или файлы.

Программы-вымогатели

Как следует из названия, этот тип атаки требует выкуп за то, чтобы ваши данные остались в покое и безопасности. Программы-вымогатели являются одним из самых эффективных способов кражи ваших данных. В этом типе кибератаки злоумышленники используют ключи шифрования ваших документов, а затем просят деньги взамен, если вы захотите их расшифровать.

Однако все становится еще более проблематичным, когда вы в конечном итоге платите выкуп, но больше никогда не видите свои данные. Этот вирус может быстро распространяться и уничтожать большие части вашей корпоративной сети.

Вредоносное ПО

Вредоносное ПО — это вирус, который устанавливается на ваше устройство без вашего ведома при посещении скомпрометированного веб-сайта, нажатии на сомнительное электронное письмо и другими способами. Этот тип вируса наносит вред вашим данным наихудшим образом, а затем злоумышленники используют его по своему усмотрению.

Нарушения безопасности данных в истории

Утечки данных стали настолько распространенными в наши дни и могут повлиять на миллионы пользователей по всему миру. Чтобы понять последствия, вы можете рассмотреть самые значительные утечки данных в истории Интернета.

Яху

В августе 2013 года более 3 миллиардов пользователей Yahoo столкнулись с разочарованием из-за раскрытия их данных. Российская хакерская группа проникла в данные Yahoo, когда она подписала сделку с Verizon.

Аадхаар

В январе 2018 года Aadhar был скомпрометирован, поскольку злоумышленникам удалось завладеть их базой данных идентификаторов. Из-за этого пострадало более 1,1 миллиарда пользователей. Все было раскрыто: от их электронной почты, телефонных номеров и биометрической информации до их банковских счетов.

Алибаба

Кому здесь нужно узнать об Alibaba? Это, безусловно, самый большой сайт для шопинга, который когда-либо существовал. В ноябре 2019 года человек по имени Taobao создал программное обеспечение для сканирования и украл информацию более 1,1 миллиарда пользователей.

LinkedIn — это профессиональный сайт, где пользователи создают аккаунты для общения по различным профессиям. В июне 2021 года данные почти 700 миллионов пользователей были размещены на форумах даркнета.

Эти данные должны были включать данные или много личной информации. Однако информации было достаточно для различных атак социальной инженерии, в конечном итоге подвергая всех этих пользователей значительному риску.

Как ИИ может защитить вас от утечки данных?

Хотя человек создал машины, машины выполнили различные задачи гораздо лучше, чем человек. Машина также может выполнять функции более сотни людей безупречно. Это мир высшей технологии, где искусственный интеллект является хозяином.

В настоящее время ИИ может помочь выполнить множество задач, и предоставление вам максимальной защиты от утечек данных является одной из них. Используйте инструмент безопасности данных ИИ с выделенным IP, и вы будете в безопасности на всю жизнь. Давайте посмотрим, как инструменты ИИ работают в настройках безопасности данных.

Распознавание образов

ИИ может изучать или отслеживать большой объем информации за считанные секунды. Вот почему он может легко распознавать различные шаблоны и выявлять вредоносные.

Управление паролями

Слабые пароли являются основными причинами взлома учетных записей и потери данных. Установка надежного пароля — это то, что могут сделать лишь некоторые, особенно если вам приходится иметь дело с большим количеством учетных записей. В настоящее время ИИ может помочь вам установить надежные пароли, которые могут служить щитом между вашей системой и потенциальными злоумышленниками.

ИИ не отдыхает

В отличие от людей, ИИ не спят. Они работают 24/7 ежедневно, поэтому они отличные мониторы. Это означает, что не проходит и секунды, чтобы ИИ не проверял вашу систему. Таким образом, он мгновенно блокирует все вредоносные атаки и сохраняет ваши данные в безопасности.

Лучшие инструменты ИИ для кибербезопасности, позволяющие избежать утечек данных

Широкий спектр доступных инструментов искусственного интеллекта может помочь решить проблему утечки данных.

Инструмент Sophos Intercept X

Это один из инструментов ИИ, который приобрел популярность благодаря своим превосходным функциям и эффективности. Он может проводить глубокий анализ и предоставлять вам отчет об утечке данных в течение 20 миллисекунд.

Наборы инструментов для кибербезопасности

Как следует из названия, эти наборы инструментов помогают вам разрабатывать методы борьбы с кибербезопасностью. Это библиотека Python, полная наборов данных, различных программных модулей и учебных пособий, которые помогают разработчикам создавать броню для своих систем.

Когнито Вектры

Атаки внутри корпоративных сетей облака, IoT и центров обработки данных легко обнаруживаются этим инструментом ИИ. Он не только видит их, но и реагирует на них в течение миллисекунд. Он использует поведенческие алгоритмы, а затем соответствующим образом оценивает скрытых злоумышленников.

Тессиан

Фильтры Tessian на базе ML могут быстро устранять вредоносных злоумышленников, как исходящих, так и входящих. Благодаря своим превосходным навыкам мониторинга он может легко обнаруживать подозрительную активность и затем устранять ее, прежде чем все пойдет насмарку.

DefPloreX

Этот ИИ занимается крупномасштабными преступлениями. Он имеет библиотеки с открытым исходным кодом, которые помогают вам справиться с миллионами скомпрометированных веб-страниц. Другими словами, вы можете анализировать дефейсированные веб-сайты через него, поскольку он может превратить дефейсированную структуру в читаемые описания с помощью методов машинного обучения и визуализации.

Заключение

Поскольку онлайн-мир заполнен миллиардами пользователей, люди в одиночку не могут защитить других без помощи машин. Инструменты ИИ появились на рынке, чтобы гарантировать, что ваш виртуальный мир останется безопасным и защищенным.

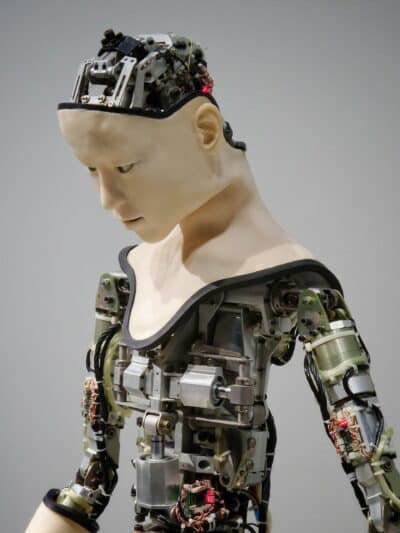

ИЗОБРАЖЕНИЕ: UNSPLASH

Если вас интересует еще больше статей и информации на тему технологий от Bit Rebels, то у нас есть из чего выбирать.

Больше историй

ТОП цікавих причин придбати собі електросамокат

Голосовые помощники на смартфонах: как они изменили способы взаимодействия с устройствами

Сферы применения тепловизионных технологий